Bu makalemizde browserlarda genelde yaygın olarak keşfedilen Use After Free zafiyetlerini ve exploiting yöntemini ele

Bu makalemizde browserlarda genelde yaygın olarak keşfedilen Use After Free zafiyetlerini ve exploiting yöntemini ele

30 Haziran tarihinde yayınlanan zafiyetlere bakarken , IBM ‘ in yaygın Storage yazılımı ile ilgili

Özellikle zararlı yazılım analiz ederken analistin işini zorlaştıran mekanizmaları aşmamız gerekiyor. Bu mekanizmalardan bir tanesi

Bir APT ve Siber Istihbarat Saldırısının Anatomisi adlı yazımızda bahsettiğimiz SEDNIT siber espiyonaj grubunun operasyonları hala

FireEye Research Labs identified a new Internet Explorer zero-day exploit used in targeted attacks. The

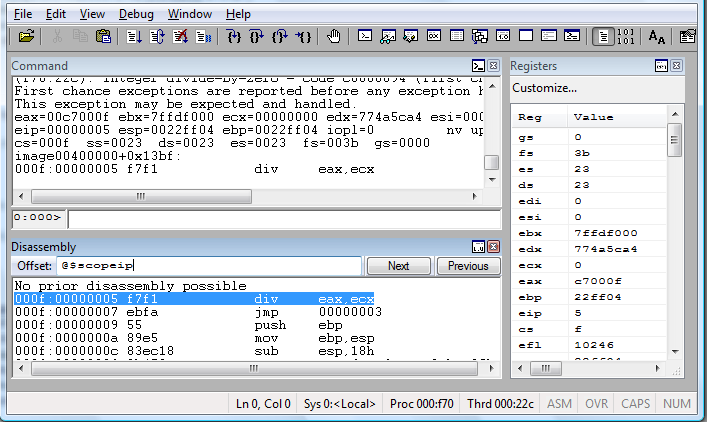

Aşağıdaki windbg script , recv() ve send() fonksiyonlarına breakpoint koyup , buf() argümanlarını dump etmektedir.